- লেখক Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:44.

- সর্বশেষ পরিবর্তিত 2025-01-22 17:19.

বৈপরীত্য একটি এজেন্ট ব্যবহার করে দ্রুত এবং নির্ভুলভাবে পরীক্ষা করতে সাহায্য করে যেটি সেন্সরগুলির সাথে অ্যাপ্লিকেশনগুলিকে ইন্সট্রুমেন্ট করে৷ সেন্সরগুলি রিয়েল টাইমে ডেটা প্রবাহ দেখে এবং এর মধ্যে দুর্বলতাগুলি খুঁজে বের করতে সাহায্য করার জন্য অ্যাপ্লিকেশনটিকে বিশ্লেষণ করে: লাইব্রেরি, ফ্রেমওয়ার্ক এবং কাস্টম কোড৷ কনফিগারেশন তথ্য।

তার, কিভাবে বিপরীত নিরাপত্তা কাজ করে?

কনট্রাস্ট নিরাপত্তা সফ্টওয়্যারকে স্ব-রক্ষামূলক করে তোলে যাতে এটি দুর্বলতা এবং আক্রমণ থেকে নিজেকে রক্ষা করতে পারে। বৈপরীত্য সফ্টওয়্যার অ্যাপ্লিকেশন এবং তাদের ডেটার ঝুঁকি দূর করে। সংহত করুন বৈপরীত্য অ্যাপ্লিকেশন স্ট্যাক জুড়ে নির্বিঘ্নে. এটি আপনার অ্যাপ্লিকেশন পোর্টফোলিও এবং স্টেকহোল্ডারদের জুড়ে সহজেই মাপযোগ্য।

কেউ প্রশ্ন করতে পারে, নিরাপত্তা কোড কি? কোড হিসাবে নিরাপত্তা নির্মাণ সম্পর্কে নিরাপত্তা DevOps টুলস এবং অনুশীলনে, এটিকে টুল চেইন এবং ওয়ার্কফ্লোগুলির একটি অপরিহার্য অংশ করে তোলে। কোড হিসাবে নিরাপত্তা কন্ট্রোল ব্যাকবোন এবং এর জন্য অটোমেশন ইঞ্জিন হিসাবে অবিচ্ছিন্ন ডেলিভারি ব্যবহার করে নিরাপত্তা এবং সম্মতি।

এছাড়াও প্রশ্ন হল, কনট্রাস্ট সিকিউরিটি টুল কি?

কনট্রাস্ট নিরাপত্তা একটি বৈপ্লবিক পণ্য যা সনাক্ত করার জন্য সেন্সর দিয়ে আপনার অ্যাপ্লিকেশনগুলিকে যন্ত্র তৈরি করে৷ নিরাপত্তা আপনার কোডে দুর্বলতা এবং আক্রমণ থেকে আপনার অ্যাপ্লিকেশন রক্ষা করুন। সন্ধান করা কনট্রাস্ট নিরাপত্তা.

iast কি?

ইন্টারেক্টিভ অ্যাপ্লিকেশন নিরাপত্তা পরীক্ষা ( IAST ) হল এমন সরঞ্জামগুলির জন্য একটি শব্দ যা স্ট্যাটিক অ্যাপ্লিকেশন সিকিউরিটি টেস্টিং (SAST) এবং ডায়নামিক অ্যাপ্লিকেশন সিকিউরিটি টেস্টিং (DAST) এর সুবিধাগুলিকে একত্রিত করে৷ এটি একটি সাধারণ শব্দ, তাই IAST ওয়েব অ্যাপ্লিকেশন নিরাপত্তা পরীক্ষা করার জন্য তাদের পদ্ধতিতে টুলগুলি অনেক আলাদা হতে পারে।

প্রস্তাবিত:

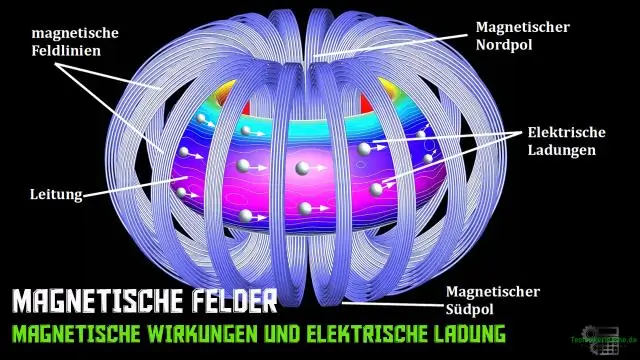

চৌম্বক নিরাপত্তা স্ট্রিপ কিভাবে কাজ করে?

ফালা একটি মাঝারি চৌম্বকীয় 'কঠোরতা' সঙ্গে চৌম্বকীয় উপাদান রেখাযুক্ত। কম ফ্রিকোয়েন্সি ম্যাগনেটিকফিল্ডের অধীনে উপাদানের চৌম্বকীয় প্রতিক্রিয়া দ্বারা উত্পন্ন হারমোনিক্স এবং সংকেতগুলিকে সেন্সিং করার সময় সনাক্তকরণ ঘটে। যখন ফেরোম্যাগনেটিক উপাদান চুম্বকীয় হয়, তখন এটি নিরাকার ধাতব স্ট্রিপকে স্যাচুরেশনে বাধ্য করে

মিলওয়াকি টুল ট্র্যাকার কিভাবে কাজ করে?

Milwaukee TICK প্রায়ই ভুল বোঝা যায়। এই টুল এবং ইকুইপমেন্ট ট্র্যাকারটি মিলওয়াকি ওয়ান-কি অ্যাপের সাথে কাজ করে যাতে আপনি চাকরির সাইটে আপনার সরঞ্জাম এবং সরঞ্জামগুলিকে ট্র্যাক করতে এবং পরিচালনা করতে পারেন৷ এটি একটি জিপিএস নয়, তবে এটি জাল প্রযুক্তি এবং ব্লুটুথ ব্যবহার করে যাতে আপনি জানেন যে আপনার সরঞ্জামগুলি কাজের সাইটে কোথায় রয়েছে

অন্য কোন টুল ব্যবহার করার সময় আপনি কিভাবে হ্যান্ড টুল অ্যাক্সেস করতে পারেন?

হ্যান্ড টুলটি একটি প্রকৃত টুলের চেয়ে একটি ফাংশন বেশি কারণ এটি ব্যবহার করার জন্য আপনাকে খুব কমই হ্যান্ড টুলটিতে ক্লিক করতে হবে। অন্য যেকোন টুল ব্যবহার করার সময় শুধু স্পেসবার চেপে ধরুন, এবং কার্সার হ্যান্ড আইকনে পরিবর্তিত হয়, যা আপনাকে টেনে এনে ছবিটিকে এর উইন্ডোতে ঘুরিয়ে দিতে সক্ষম করে।

ওয়াইফাই নিরাপত্তা ক্যামেরা কিভাবে কাজ করে?

বেতার ক্যামেরা একটি রেডিও (RF) ট্রান্সমিটারের মাধ্যমে ক্যামেরার ভিডিও প্রেরণ করে কাজ করে। ভিডিওটি এমন একটি রিসিভারে পাঠানো হয় যা একটি অন্তর্নির্মিত স্টোরেজ ডিভাইসের সাথে বা ক্লাউড স্টোরেজের মাধ্যমে সংযুক্ত থাকে। আপনার মনিটর বা রিসিভারের মাধ্যমে, আপনার সমস্ত ছবি বা ভিডিও ক্লিপ অ্যাক্সেস করার জন্য আপনার কাছে একটি সহজ লিঙ্ক থাকবে

কিভাবে AWS নিরাপত্তা কাজ করে?

একজন AWS গ্রাহক হিসেবে, আপনি AWS ডেটা সেন্টার থেকে উপকৃত হবেন এবং আপনার তথ্য, পরিচয়, অ্যাপ্লিকেশন এবং ডিভাইসগুলিকে সুরক্ষিত রাখার জন্য আর্কিটেক্ট করা নেটওয়ার্ক। AWS আপনাকে ম্যানুয়াল নিরাপত্তা কাজগুলি স্বয়ংক্রিয় করার অনুমতি দেয় যাতে আপনি আপনার ব্যবসার স্কেলিং এবং উদ্ভাবনে আপনার ফোকাস স্থানান্তর করতে পারেন। এছাড়াও, আপনি যে পরিষেবাগুলি ব্যবহার করেন তার জন্য আপনি শুধুমাত্র অর্থ প্রদান করেন